はじめに

クラウドサービスの浸透により、誰でも簡単にWebシステムを構築できるようになりました。

簡単に構築できるようになった反面「セキュリティ面」は見過ごされている場合もあるのではないでしょうか。

今回は実際にWebシステムの環境を用意して、どのようなアクセスが行われているのかを調査してみました。

調査方法

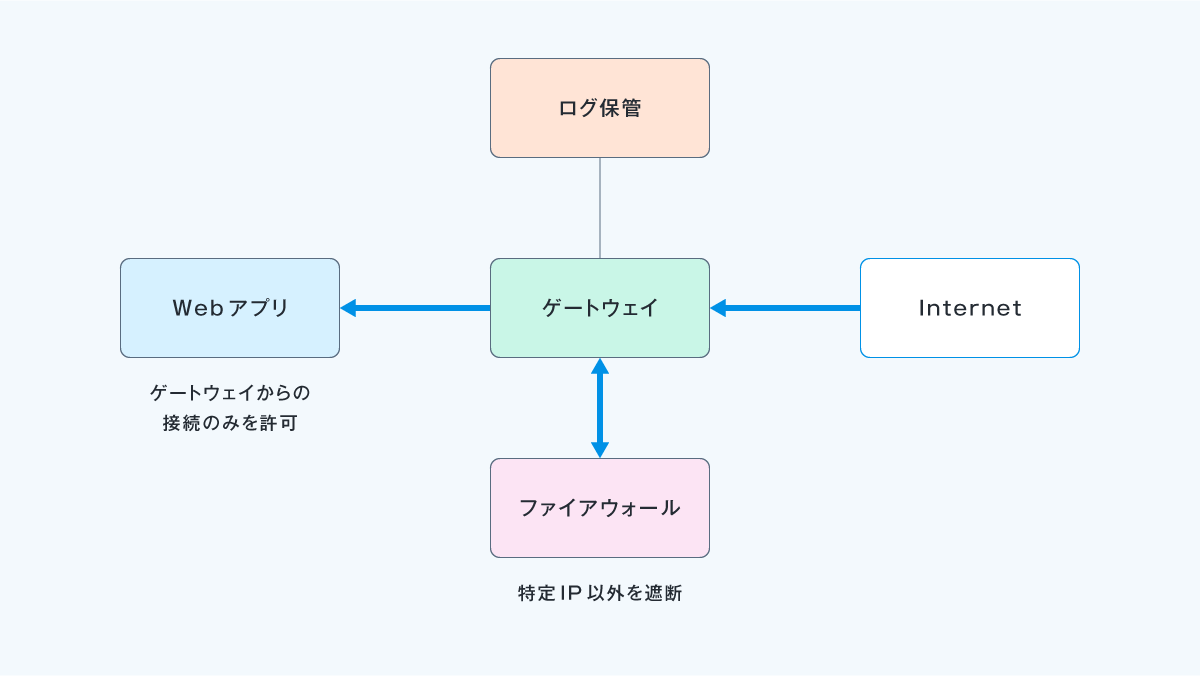

調査用に、クラウドサービス上に以下のような環境を構築しました。

構成の概要は以下の通りです。

- 「index.html」だけの単純なアプリを作成し、クラウド上でWebアプリとしてホスト

- ゲートウェイとファイアウォールを構築

- Webアプリはゲートウェイからのアクセスのみ許可するように設定

- ゲートウェイのファイアウォール設定で「特定のIP以外は遮断」するように設定

- ゲートウェイのログはログ保管用のストレージに蓄積

この環境を使用して、蓄積されたログを分析してみます。

調査結果

数日間ほど環境を稼働させ、ログを収集しました。

ログを分析した結果をピックアップでご紹介します。

分析結果①:海外からのアクセス

まずは「アクセス元のIPアドレス」に着目して分析してみました。

IPアドレスを国別に集計した結果、アクセス元のトップ5は以下の様になりました。

1位:オランダ

2位:ロシア

3位:イギリス

4位:アメリカ

5位:バングラデシュ

特に海外向けを意識して構築したわけではないのですが、トップ5は海外からのアクセスでした。

分析結果 ②:攻撃の手掛かりを探すアクセス

今度は「アクセスされたURL」に着目して分析してみました。

こちらは「様々なURLに対する試行」が行われていたので、一部をピックアップしてご紹介します。

① 環境情報を探していると思われるアクセス

/.env

/app/.env

/swagger

→環境情報やAPI情報を探していると思われるアクセス

② Gitの情報を探していると思われるアクセス

/.git/config

/.git/credentials

→ Gitの情報を探していると思われるアクセス

通常Webシステムには含めませんが、「うっかり」公開されているものを狙っているようです

③ ログイン画面を探していると思われるアクセス

/login

/remote/login

/login.jsp

→「よくありそうなログイン用URL」を探しているアクセス

分析結果 ③:脆弱性を狙ったアクセス

「アクセスされたURL」の分析で特徴的なものがあったので、個別でご紹介します。

① PHPの脆弱性を狙ったアクセス

/phpunit/Util/PHP/eval-stdin.php

/vendor/phpunit/Util/PHP/eval-stdin.php

/vendor/phpunit/phpunit/src/Util/PHP/eval-stdin.php

→脆弱性があるPHPモジュール「eval-stdin.php」を狙うアクセス

② VPNの脆弱性を狙ったアクセス

/+CSCOE+/transfer.js

/+CSCOL+/a1.jar

/+CSCOL+/Java.jar

→VPN機器を想定したアクセス

まとめ

実際にアクセスログを分析してみましたが、いかがでしたでしょうか。

今回の検証環境は「IPアドレス制限」を行っているため、紹介したアクセスは全て遮断されています。

しかし一般に公開しているWebサービスの場合、このような「不特定多数から悪意を持ったアクセス」に晒されている事を意識する必要があります。

冒頭に述べましたように、誰でも簡単にWebサービスを構築できる反面、セキュリティは十分に意識して対応する必要があります。

以上です。