IoTセキュリティとは?

IoTセキュリティとは、「IoT機器」を介したサイバー攻撃により、情報漏洩や乗っ取り被害が起きることを防ぐためのセキュリティ対策です。家電製品や自動車、医療機器といった「モノ」をインターネットに接続するIoT技術は近年急速に普及しており、企業のみならず家庭でのセキュリティ対策も求められています。

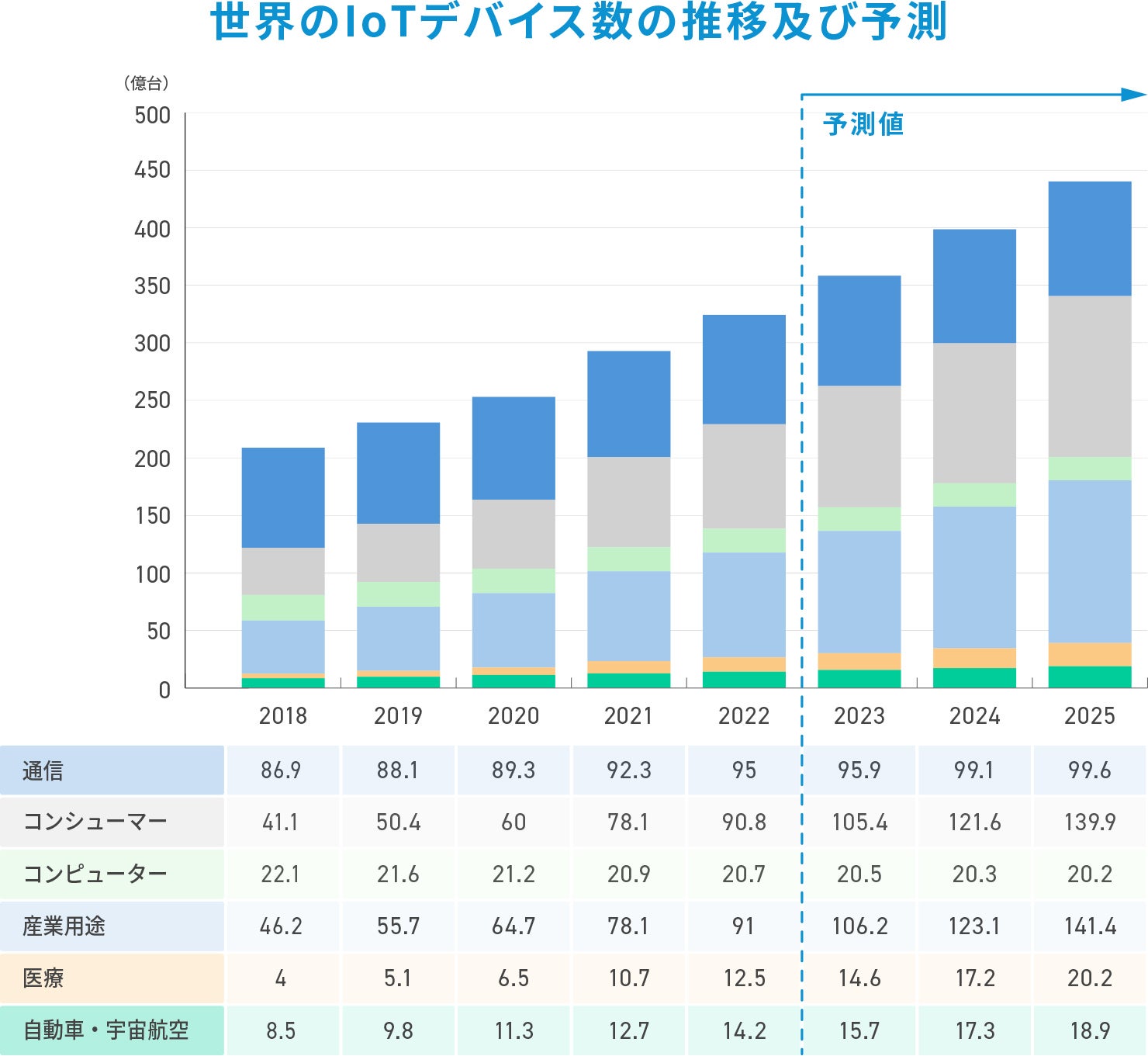

従来ならアナログで使用されていたモノがインターネットに接続されることで、データの収集・活用が容易になり、あらゆる便利な機能を実現できます。その一方で、インターネット経由で機器を操作されたり、個人情報が窃取されたりといった悪用のリスクも生まれます。IoT機器は今後も市場が拡大していくことが予測されており、適切なセキュリティ対策を進めることは急務といえます。

IoTセキュリティが重要になった背景

家電製品にも幅広く取り入れられ、身近な存在となった「IoT」ですが、インターネットへの接続が必要になる性質上、前述のようにサイバー攻撃を受けるリスクが高いという懸念があります。

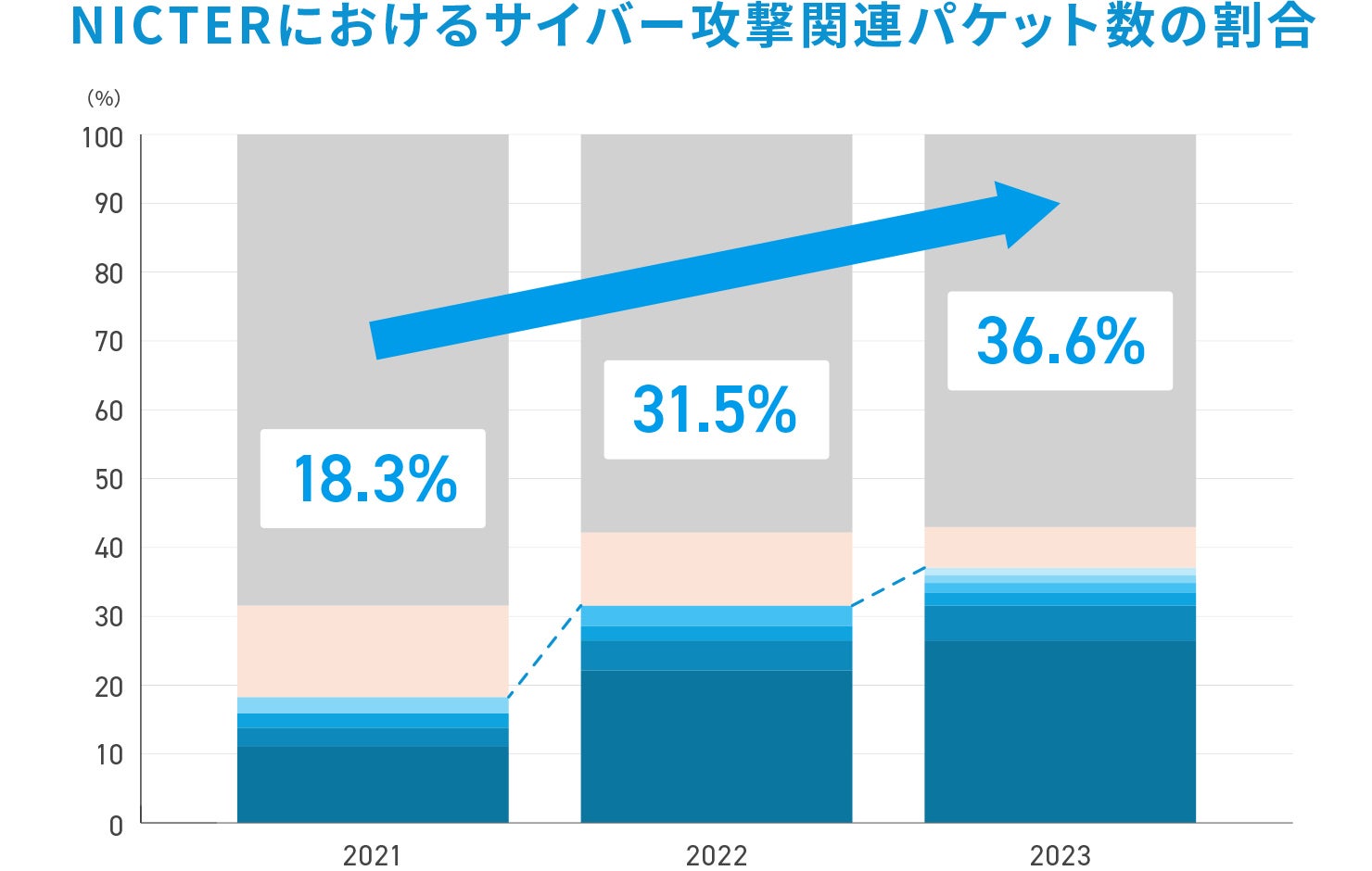

国立研究開発法人情報通信研究機構(NICT)が運用している大規模サイバー攻撃観測網(NICTER)の観測結果では、サイバー攻撃関連の通信数は数年にわたり増加傾向にあります。そのうち上位10種類の攻撃対象を見ていくと、IoT機器に関連する通信が占める割合は年々増えており、2022年には全体の3割を超えました。

参考:国立研究開発法人 情報通信研究機構、サイバーセキュリティ研究所 サイバーセキュリティネクサス「NICTER観測レポート 2021」

「NICTER観測レポート 2022」「NICTER観測レポート 2023」を基に作成

IoT機器は台数の多さやセキュリティ対策の不十分さから、サイバー攻撃の被害を受けやすい傾向にあります。サイバー攻撃を受けても気づきにくい点にも注意が必要です。また、こうしたセキュリティの脆弱性が表面化することで、その脆弱性につけ込まれ、攻撃対象として狙われやすくなるという問題点もあります。

これらのリスクは、IPA(独立行政法人情報処理推進機構)が公表している「情報セキュリティ10大脅威 2019」でも指摘されています。セキュリティ対策がユーザーの意識に左右される側面もあるため、IoT機器が身近な存在として一般に浸透していくほどリスクはより高くなります。

IoT機器を狙ったの攻撃の事例

IoT機器がサイバー攻撃を受けた場合の具体的なリスクには、「情報漏洩」「ウイルスの散布」「DDoS攻撃」などがあります。

IoT機器の中には、個人の自宅映像が記録された防犯カメラや、企業のネットワークに接続可能な機器なども存在します。これらに不正アクセスされると、個人のプライベートな情報や、企業が管理する機密情報、個人情報が流出する恐れがあります。

また、IoT機器が乗っ取られることで、知らぬ間に加害者側にされてしまうこともあります。例えばウイルスに感染した場合、自身の機器の情報を盗まれるだけでなく、ほかの機器へウイルスを感染させるための足掛かりとして悪用される危険性があります。

ほかにも、複数のコンピューターから特定のサーバーにアクセスし、過剰な負荷をかけてサービス停止に追い込む「DDoS攻撃」に加担させられるケースもあります。大量のコンピューターを遠隔で操ることができれば、より大きなサーバーへの攻撃が可能になるため、IoT機器のように同様のデバイスが大量に存在するものは攻撃者にとって好都合といえます。

IoTセキュリティのアプローチ方法

IoTのセキュリティは、大きく分けると「IoT機器側のセキュリティ対策」と「ネットワーク・通信側のセキュリティ対策」の2つがあります。ここでは、それぞれの側面からの対策の概要を紹介します。

IoT機器側のセキュリティ対策

IoT機器のセキュリティは、IDとパスワードによる認証によって担保されるのが一般的ですが、ID / パスワードに加えてIPアドレスによる制限や公開鍵認証(RSAなど)などと組み合わせることも可能です。さらに、通信を暗号化することによってより強固なセキュリティを実現できるため、暗号化に対応した機器の利用をお勧めします。

ネットワーク・通信側のセキュリティ対策

もし、IoT機器だけでは十分なセキュリティが確保できない場合は、ネットワーク側での対策が必要になります。暗号化に対応していない機器の場合、機器とネットワークの間に外付けのIoTゲートウェイを設置するなどして代用することもできます。また、インターネットとの接続が分離された閉域網内での運用であれば、認証されたIoT機器以外はアクセスできなくなるため、最も高いセキュリティレベルを実現することが可能です。

具体的なIoTセキュリティ対策

IoT機器のセキュリティ対策はユーザーの意識に依存している部分もあり、開発・管理を行う企業側の尽力はもちろん、ユーザー側の対策も重要になります。ここでは、IoT機器をサイバー攻撃から守るために、ユーザーが行うべき対策についてご紹介します。

パスワードの更新

攻撃者はパスワードのリストを利用して、総当たり方式で不正アクセスを試みます。パスワードの他人との共有や、複数のWebサイトでの使い回し、誕生日などの推測しやすいパスワードの使用は避けることが大切です。IoT機器を初めて使う際は、必ずIDやパスワードの更新を行い、初期設定のままで使い続けないようにします。

アプリが求める操作の拒否

スマートフォンを使って家電製品のリモート操作を行うなど、IoT機器の中にはAndroidやiOSのアプリを使用するものが存在します。このようなアプリは、端末に特定の操作やアクセスの許可を求めることがあります。この際、「不要な情報であるはずなのにアプリが連絡先へのアクセスを要求している」などの不自然な内容がある時は、要求を拒否します。

リモートアクセス時のVPN接続

インターネット上に限られた人だけが利用できる専用ネットワークを用意してアクセスすることを、VPN接続といいます。スマートフォンなどの個人の端末からIoT機器にリモートアクセスする際は、端末から転送されるデータが暗号化されない場合があります。そこでVPN接続を利用することで、転送データが暗号化され他者からの攻撃を防げます。

SNS連携の制限

IoT機器のアプリの中には、SNSと連携する機能を搭載しているものがあります。こうした機能を不用意に許可すると、知らぬ間にSNSのプラットフォームに個人的なデータが共有されてしまうケースもあります。特に必要がなければSNS連携を制限しておくことも、セキュリティ対策につながります。

不要なポートのブロック

インターネットに接続するための出入り口のようなものを「ポート」と呼び、攻撃者はスキャナーによって開いているポートを探し出して標的にします。特に「Telnet」というプロトコル(通信規約)のポートは狙われやすく、注意が必要です。Telnet はインターネット初期から使用されている古い規格で、シンプルで汎用性が高い一方、セキュリティ面に問題があることが指摘されています。IoT機器に特定のプロトコルをブロックする機能があれば、不要なものをブロックしておくことで、狙われる確率を下げることができます。

ファームウェアのアップデート

コンピューターシステムを制御する「ファームウェア」は、不具合やセキュリティの脆弱性を修正するために、アップデートが必要になる場合があります。攻撃者はアップデート情報を見て脆弱性を把握するため、アップデートを後回しにしているとその間に脆弱性に付け込まれてしまうリスクがあります。随時アップデートが適切に行えるように、IoT機器を購入する際に問い合わせ窓口やサポートの記載を確認しておくことも大切です。

IoTセキュリティガイドラインの内容

それでは、IoT機器によるセキュリティリスクを回避するためには、具体的にどのような指標の下でIoT技術を活用すればよいのでしょうか。

IoTの急速な普及と、それに伴うリスクが増加する昨今の状況を受け、総務省と経済産業省は「IoTセキュリティガイドライン」を公開しました。このガイドラインで示されている指針には、以下のようなものがあります。

①方針

IoT機器はさまざまな機器やシステムと接続するため、サイバー攻撃を受けると関連システム全体にまで影響が及びます。そのため企業がIoTを活用する際は、攻撃を受けた場合のリスクとして、対応に多大な労力を要したり経営責任が問われたりする可能性を考慮しなければなりません。

また、IoTセキュリティに対する社内の意識にばらつきがあると、対策が統一されずサイバー攻撃を受けやすい状態になります。「IoTセキュリティガイドライン」では、まずは経営者がIoTセキュリティについて積極的に把握し、IoTの性質を考慮した上で基本方針を定めて、社内への周知や人材整備を行うことが重要であると示されています。

内部での不正やミスが起こる可能性を認識し、対策を検討しておくことも大切です。社内でしっかりと方針を固め、万が一に備えた管理体制を整えておくことで、サイバー攻撃を受けた場合も迅速に対応し、被害の拡大を防ぐことが可能になります。

②分析

セキュリティ対策を進める際は、どのようなリスクがあるのかを具体的に想定しておくことが求められます。IoT機器特有のリスクとして特に注視すべきなのが、ほかの機器やシステムとつながることを前提に作られている点です。

つながる機能があることで、問題が起きた際の影響範囲は広くなります。それはクローズドなネットワークに向けた製品でも変わりません。一つでもセキュリティ対策が不十分な機器があると、それを入口としてIoT全体に悪影響を及ぼす恐れもあります。ほかにも、盗難や紛失、廃棄した機器からの、情報の抜き取りといった物理的なリスクを想定しておくことや、過去の事例から対策を学ぶことも大切です。

また、IoTのリスクについて認識・分析する際は、IoTが持つ機能や扱う情報といった、「守るべきもの」について特定しておくことも重要とされています。

③設計

リスクの認識と守るべきものの特定が完了したら、守るべきものを守れる「設計」がどんなものかを考えます。ここでも、ほかの機器やシステムとの接続について考慮することが非常に重要です。例えば、つながる相手に迷惑をかけないために、問題が発生した際にネットワークから切り離すことや、早期復旧が可能な設計を検討します。

「どのような相手とつながっても安全が確保できるか」という観点で設計することも大切です。同じメーカーの製品でも、古い機器との間ではメーカー側による動作確認が不十分なケースがあるため、相手や状況に応じた接続ができるように設計します。

また、不特定多数と接続するIoT機器やIoTシステムは、単独では問題がなくてもほかの機器と接続することで安全・安心が保たれなくなるケースがあります。そのため、開発した機器やシステムの検証を行う際は、接続後の安全面についても確認が必要です。

④構築・接続

IoTを活用したシステムやサービスを構築する際には、ネットワーク上で行える対策についても考えておかなければなりません。提供するサービスの機能や用途、性能レベルを踏まえて、必要なセキュリティ機能やネットワーク構成について検討します。対象となる機器単体では十分なセキュリティ対策を行えない場合は、適切なネットワーク接続を実現するために、安全性が確保されたサーバーを経由するかたちをとることもあります。

暗号化や認証システムの導入によって不正アクセスを防ぐことも、構築・接続の段階において行える重要な対策の一つです。ほかにも、脆弱なシステムにならないようにセキュリティ面に留意した初期設定を考え、ユーザーにも初期設定に関する注意喚起を行うといった工夫が求められます。

⑤運用・保守

IoT機器はリリース後に脆弱性が発見されたり、新たな脅威に対抗するアップデートが必要になったりするケースもあります。そのため、開発者は製品のリリース後も安全性を維持し、セキュリティ対策のための情報を発信する必要があります。

継続的なリスク管理を行うためには、機器の脆弱性に関する情報の収集と分析を行い、リスクの把握に努めることが大切です。これらの情報は、サービス運用の関係者やユーザーにも共有します。関係者の役割を事前に把握しておくと、問題が発生した際の対応がスムーズに行えます。

サイバー攻撃はシステムの脆弱性を突いて行われるため、ネットワーク上に脆弱なシステムが存在していないかを把握できるように、チェックする手段を確立しておくことも重要です。万が一脆弱性が発見された場合には、該当する機器の管理者に注意喚起を行います。

まとめ

IoTセキュリティについて、概要や対策、事例などをご紹介しました。IoT機器は今後も増加していくことが予測されています。総務省と経済産業省によるガイドラインも参考にしながら、企業や家庭において適切な対策をとることが大切です。

また、Sky株式会社ではIoTセキュリティの診断サービスをはじめとして、さまざまなセキュリティソリューションを提供しています。IoT機器の開発に当たり、セキュリティ対策に不安をお持ちの方はぜひご相談ください。